«Корпорация Касперского» сообщила о трудной кампании кибершпионажа ProjectSauron (Strider), в процессе которой мошенники анатомируют закодированные телеканалы связи федеральных организаций.

ProjectSauron — наитруднейшая модульная платформа для кибершпионажа, применяющая современные способы сокрытия собственного присутствия и извлечения полученных данных, что дает возможность нападающим производить долгие кампании. Технологический тест программы продемонстрировал, что её разработчики «обучались» у иных учредителей целевых атак и сделали всё вероятное, чтобы не твердить их погрешностей. К примеру, все вредные модули формируются специально «под точную жертву», что значительно понижает вероятность их применения как указателей компрометации для любой иной жертвы.

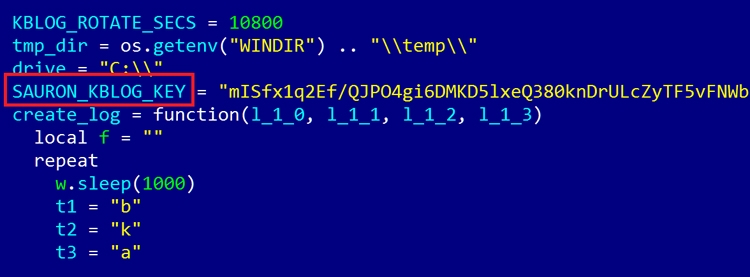

«Корпорация Касперского» подчеркивает, что во всех модулях ProjectSauron и сетевых протоколах применяются мощные методы зашифровки, такие как RC6, RC5, RC4, AES, Salsa20 и другие. Платформа активно применяет акт DNS для извлечения данных и передачи информации о статусе атаки в режиме настоящего времени.

Атака ProjectSauron сконцентрирована на незначительном количестве стран и нацелена на сбор наиболее значительных данных оковём инфицирования самого большого числа главных организаций, до которых в целом нападающие готовы добраться. На данный момент найдено не менее 30 потерпевших организаций в России, Иране и Руанде; также потерпевшими были бы компании в италоязычных государствах.

Обычно, ProjectSauron расписывает собственные модули на контроллерах доменов в роли фильтров паролей Виндоус. Данную функцию как правило применяют системные администраторы, чтобы снабдить применение парольных парламентарий и проверку свежих паролей на соответствие определённым условиям, к примеру, к длине и проблемы. Это дает возможность модулю инертного бэкдора ProjectSauron запускаться всякий раз, когда любой сетевой либо локальный клиент (включая администратора) входит в технологию либо меняет пароль, и сразу приобретать аналогичный пароль в текстовом формате.

Модули ProjectSauron готовы воровать бумаги, занимать нажатия кнопок, и воровать ключи зашифровки с инфицированных ПК и присоединенных к ним USB-накопителей.

Подробнее выяснить о кибершпионской кампании ProjectSauron можно тут.

10 апреля, 2022

10 апреля, 2022  raven000

raven000  Опубликовано в рубрике

Опубликовано в рубрике